Dans un contexte de menaces cyber croissantes, de tensions géopolitiques persistantes et de dépendance technologique devenue critique, l’État renforce sa posture de cybersécurité. La nouvelle feuille de route des efforts prioritaires en matière de sécurité numérique de l’État pour 2026-2027 fixe un cap clair : mieux protéger les systèmes d’information publics, anticiper les nouvelles menaces et accélérer la souveraineté numérique française et européenne.

Dans un contexte de menaces cyber croissantes, de tensions géopolitiques persistantes et de dépendance technologique devenue critique, l’État renforce sa posture de cybersécurité. La nouvelle feuille de route des efforts prioritaires en matière de sécurité numérique de l’État pour 2026-2027 fixe un cap clair : mieux protéger les systèmes d’information publics, anticiper les nouvelles menaces et accélérer la souveraineté numérique française et européenne.

Après une première feuille de route fortement marquée par la préparation à la directive NIS 2, cette nouvelle édition vient consolider les fondamentaux, renforcer certaines échéances et intégrer un nouveau chantier stratégique : la transition vers la cryptographie post-quantique. Comme le rappelle le document officiel, les nombreuses intrusions et fuites de données ayant touché les ministères en 2025 démontrent la persistance de vulnérabilités majeures qu’il devient urgent de traiter .

Cette feuille de route ne constitue pas simplement une liste d’obligations administratives. Elle trace une véritable stratégie de résilience numérique pour l’État.

10 priorités pour sécuriser l’État

La feuille de route s’articule autour de 10 grands axes structurants.

1. Renforcer la gouvernance

1. Renforcer la gouvernance

La cybersécurité doit être pilotée au plus haut niveau.

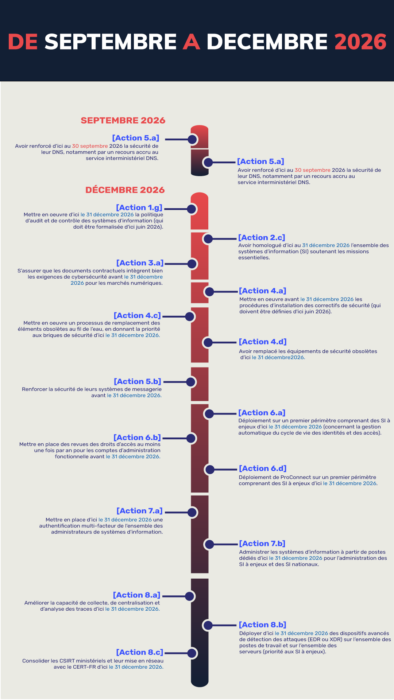

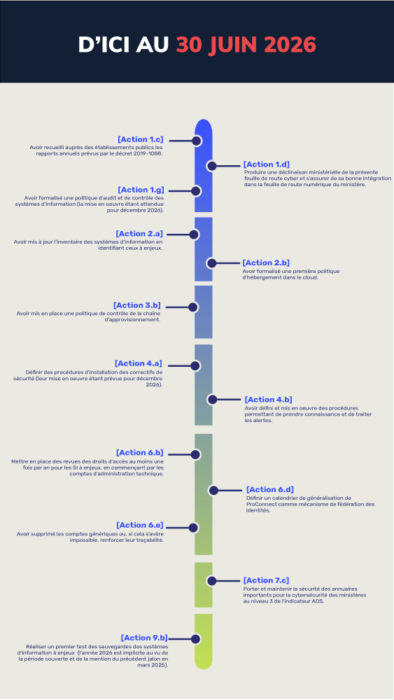

Chaque ministère devra notamment désigner un conseiller numérique au sein du cabinet ministériel, intégrer la cybersécurité dans les conventions avec les établissements publics, formaliser une politique d’audit et produire sa propre déclinaison ministérielle de la feuille de route avant le 30 juin 2026.

L’objectif est clair : faire de la cybersécurité un sujet de gouvernance, et non plus uniquement un sujet technique.

2. Homologuer les systèmes d’information

Tout système d’information soutenant les missions essentielles devra être homologué avant le 31 décembre 2026.

Les ministères devront également mettre à jour leur inventaire des SI à enjeux et formaliser une politique d’hébergement cloud cohérente avec la doctrine “Cloud au Centre” et les recommandations de l’ANSSI. Le cloud n’est plus un simple choix d’infrastructure : il devient un enjeu stratégique de souveraineté.

3. Maîtriser la chaîne d’approvisionnement

La cybersécurité ne s’arrête pas aux frontières du ministère.

Prestataires, fournisseurs, cloud providers et partenaires doivent répondre à un niveau d’exigence équivalent à celui attendu en interne. D’ici fin 2026, les marchés numériques devront intégrer des clauses renforcées de cybersécurité.

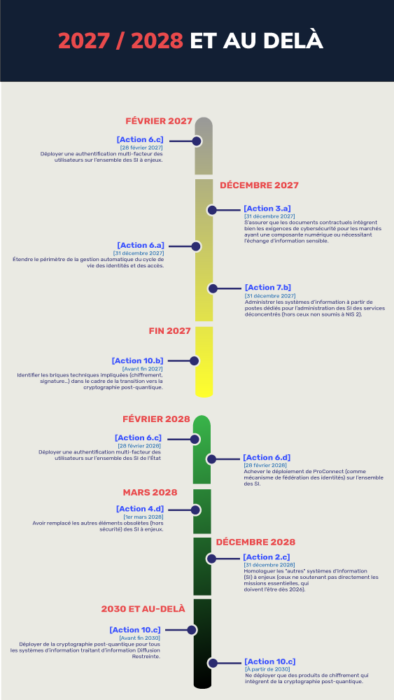

D’ici fin 2027, cette exigence s’étendra à tous les marchés ayant une composante numérique ou impliquant des échanges sensibles.

4. Maintenir les systèmes en condition de sécurité

Corriger, mettre à jour, remplacer. La sécurité passe d’abord par l’hygiène numérique.

Les ministères devront formaliser les procédures de correctifs de sécurité avant juin 2026, les déployer avant décembre 2026 et accélérer le remplacement des équipements obsolètes, en priorité les briques de sécurité. Un SI vulnérable n’est souvent pas un SI sophistiqué, mais un SI négligé.

5. Sécuriser les services exposés sur Internet

DNS et messagerie restent les portes d’entrée privilégiées des attaques.

La feuille de route impose un renforcement du DNS avant le 30 septembre 2026 ainsi qu’un durcissement des systèmes de messagerie avant fin 2026. Des mesures simples, mais encore trop souvent sous-estimées.

6. Renforcer l’authentification et la gestion des accès

Le Zero Trust n’est plus une option.

Le Zero Trust n’est plus une option.

Gestion automatisée des identités, suppression des comptes génériques, revues annuelles des droits, déploiement de l’authentification multifacteur (MFA) et généralisation de ProConnect deviennent des priorités majeures.

Les SI à enjeux devront être couverts par la MFA avant le 28 février 2027, puis l’ensemble des SI de l’État avant le 28 février 2028. C’est probablement l’un des volets les plus structurants de cette feuille de route.

7. Sécuriser l’administration des systèmes

Les administrateurs disposent des accès les plus sensibles. Authentification forte, postes dédiés d’administration et sécurisation des annuaires deviennent obligatoires. Tous les administrateurs devront être protégés par MFA avant fin 2026, avec une généralisation progressive des postes d’administration dédiés jusqu’en 2027.

8. Améliorer la supervision et la réponse à incident

Détecter vite pour réagir mieux.

Les ministères devront renforcer la collecte et l’analyse des traces, déployer des EDR/XDR sur les postes et serveurs, et consolider les CSIRT ministériux en lien avec le CERT-FR avant fin 2026. La supervision devient un pilier central de la résilience opérationnelle.

9. Renforcer les plans de reprise d’activité

Une cyberattaque n’est plus une hypothèse. C’est un scénario à préparer.

Les ministères devront tester leurs plans de reprise au moins une fois par an et réaliser des tests réguliers de sauvegarde sur les SI à enjeux.

10. Préparer la transition post-quantique

C’est la grande nouveauté de cette feuille de route. L’arrivée future de capacités de calcul quantique capables de fragiliser les mécanismes cryptographiques actuels impose d’anticiper dès maintenant.

- D’ici fin 2026, les ministères devront identifier leurs données durablement sensibles.

- Avant fin 2027, ils devront recenser les briques techniques concernées.

- Avant 2030, la cryptographie post-quantique devra être déployée sur tous les systèmes traitant des informations Diffusion Restreinte.